Relatório de Ameaças ESET

H1 2025

Uma visão do panorama das ciberameaças no primeiro semestre de 2025, conforme observado pela telemetria da ESET e da perspetiva dos especialistas em deteção e pesquisa de ameaças da ESET

H1 2025

Uma visão do panorama das ciberameaças no primeiro semestre de 2025, conforme observado pela telemetria da ESET e da perspetiva dos especialistas em deteção e pesquisa de ameaças da ESET

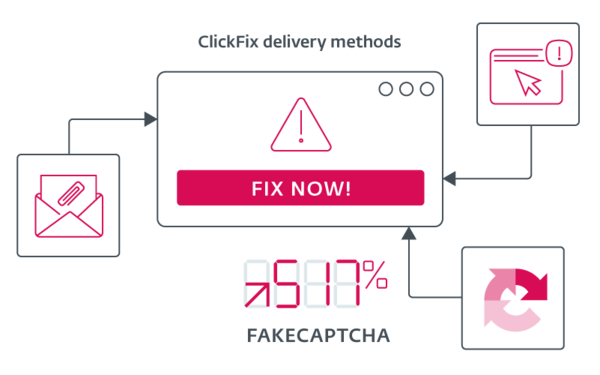

A deteção do ClickFix/FakeCaptcha pela ESET aumentou 517% em seis meses, levando os utilizadores a executar comandos maliciosos através de mensagens de erro falsas. Agora, é responsável por 8% dos ataques bloqueados e tem como alvo Windows, Linux e macOS com ameaças como ransomware e spyware.

O SnakeStealer ultrapassou o Agent Tesla como o infostealer mais detetado no primeiro semestre de 2025, roubando palavras-passe, sequências de teclas e capturas de ecrã. Com um aumento de mais do dobro em número, +111% em comparação com o segundo semestre de 2024, representa agora quase 20% de todas as deteções de infostealers, mostrando como o roubo de dados está a evoluir rapidamente..

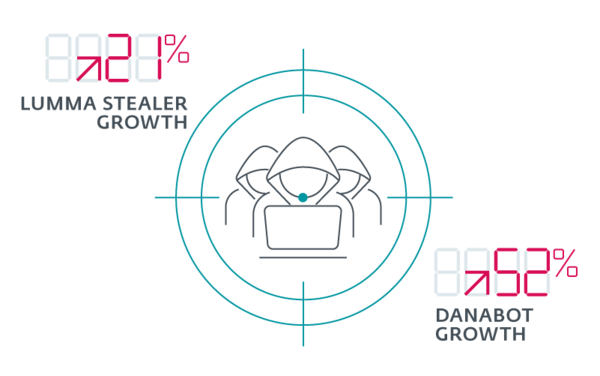

A ESET juntou-se às autoridades policiais globais para desmantelar o Lumma Stealer, que cresceu 21% no início de 2025, e o Danabot, que aumentou 52% com ataques nos EUA (44%) e na Polónia (29%). Esses esforços coordenados representaram um grande golpe contra ameaças crescentes.

As fraudes NFC aumentaram mais de 35 vezes em relação ao segundo semestre de 2024 devido a novas variantes de malware e esquemas de retransmissão. O NGate retransmite dados NFC de cartões de pagamento através de telefones comprometidos para levantamentos fraudulentos em caixas automáticas, enquanto o GhostTap rouba detalhes de cartões para carregar em carteiras digitais para pagamentos sem contacto. O SuperCard X, que se apresenta como uma aplicação inofensiva relacionada com NFC, captura e retransmite silenciosamente dados de cartões para pagamentos rápidos.

A deteção de adware para Android aumentou 160% no primeiro semestre de 2025, com uma nova ameaça chamada Kaleidoscope a ser responsável por 28% dos casos. Este adware usa um truque de “gémeo malvado” para transmitir malware, afetando mais fortemente as regiões que dependem de aplicações não oficiais.

Os Relatórios de Ameaças da ESET fornecem uma visão geral regular e aprofundada do panorama global de ameaças e das principais tendências e desenvolvimentos que o moldam. As estatísticas e tendências apresentadas no relatório são baseadas em dados de telemetria da ESET, interpretados pelos especialistas em deteção de ameaças, pesquisa de segurança e educação da ESET. Como tal, os relatórios fornecem informações exclusivas para ajudar os profissionais de segurança a navegar pelo ambiente de ameaças em constante evolução e cada vez mais complexo.

O Relatório de Ameaças da ESET é publicado duas vezes por ano, com a edição do primeiro semestre a abranger o período de dezembro a maio e a edição do segundo semestre a abranger o período de junho a novembro.

O Relatório de Ameaças da ESET tem um âmbito global – as principais estatísticas e tendências apresentadas no relatório baseiam-se em dados de telemetria globais da ESET. No entanto, os desenvolvimentos regionais podem ser abordados nas análises do relatório para fornecer exemplos concretos das tendências discutidas.

As estatísticas de ameaças apresentadas nos Relatórios de Ameaças da ESET são baseadas em dados recolhidos pelos sistemas de deteção da ESET em toda a sua gama de produtos de segurança – endpoint, cloud e móvel – e nas suas tecnologias proprietárias em camadas. Outras fontes utilizadas nas análises do relatório podem incluir "honeypots" (sistemas concebidos para atrair ciberataques), relatórios de segurança externos, bem como dados de outros fornecedores de cibersegurança.

Os Relatórios de Ameaças da ESET oferecem análises aprofundadas das últimas tendências do panorama de ameaças, enriquecidas com comentários e recomendações da equipa diversificada de especialistas em cibersegurança da ESET – muitos dos quais são oradores frequentes em conferências de prestígio do setor, como RSA, Black Hat e Virus Bulletin, e reconhecidos pela sua experiência.

Com centros de I&D da ESET espalhados pela Europa, Ásia e América do Norte, os analistas da ESET oferecem cobertura global 24 horas por dia, aproveitando os diversos fusos horários e locais para lidar com o cenário de ameaças em constante evolução.

Além disso, os relatórios contêm uma secção regular de telemetria de ameaças com estatísticas abrangentes sobre as categorias de ameaças monitorizadas. Esses dados são processados com a intenção honesta de mitigar preconceitos, em um esforço para maximizar o valor das informações fornecidas. Os gráficos apresentam as diferenças calculadas entre os períodos de relatório atual e anterior para destacar as mudanças nas tendências.

Os Relatórios de Atividade APT da ESET fornecem uma visão geral das atividades dos grupos de ameaças persistentes avançadas (APT) selecionados, investigados e analisados pela ESET Research durante o período do relatório. Os grupos APT são normalmente agentes de ameaças altamente sofisticados, muitas vezes apoiados por nações, envolvidos em ciberataques direcionados e espionagem. Em contrapartida, os Relatórios de Ameaças concentram-se em ciberameaças generalizadas – o chamado crimeware – que normalmente não são direcionadas e, portanto, podem afetar qualquer pessoa.

Obrigado

por preencher os detalhes